排序

Oracle數(shù)據(jù)庫Linux如何安全加固

在Linux系統(tǒng)環(huán)境中,對Oracle數(shù)據(jù)庫進行安全加固是一項重要任務,有助于防范未經(jīng)授權的訪問和各類安全風險。以下是幾個主要方面的安全增強策略: 操作系統(tǒng)層級 遵循最小權限原則:僅給予用戶執(zhí)...

centos exploit安全風險如何評估

在centos系統(tǒng)中,若發(fā)現(xiàn)或懷疑存在exploit(漏洞利用)行為,及時評估其安全風險尤為關鍵。以下為評估centos exploit安全風險的基本流程與建議: 風險評估流程 確認與初步判斷: 通過檢查網(wǎng)絡連...

sql中注入攻擊如何防范 參數(shù)化查詢等五種防御手段

防范sql注入攻擊的核心答案是:不要信任用戶輸入,采取多層防御策略。具體包括:1. 參數(shù)化查詢是首選方案,通過將sql結構與數(shù)據(jù)分離,防止惡意輸入篡改為代碼執(zhí)行;2. 嚴格輸入驗證與過濾,在前...

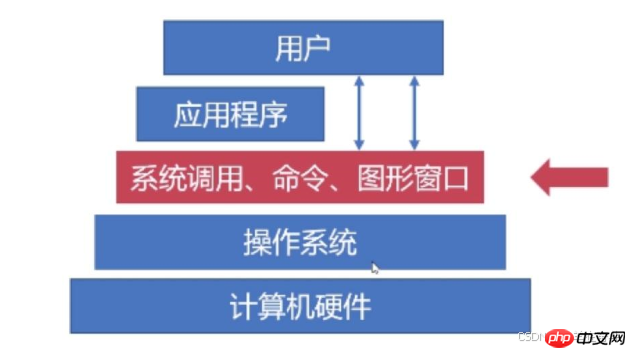

【Linux】萌新看過來!一篇文章帶你走進Linux世界

前言 可能很多剛開始接觸linux的童鞋們和我一樣,在這之前對linux并不熟悉,只知道linux是一個操作系統(tǒng),之外一概不知。沒關系,問題不大,本篇文章將會帶你初步的認識linux,了解linux的相關背...

Linux Oracle安全漏洞如何防范

為了保障部署在Linux環(huán)境下的Oracle數(shù)據(jù)庫系統(tǒng)安全,需要從多個層面進行防護和管理。以下是有效的安全加固策略: 補丁管理: 及時更新補丁:密切關注Oracle官方發(fā)布的安全更新,例如2025年1月發(fā)...

PHP怎樣防止SQL注入 PHP防SQL注入的5個關鍵措施

防止sql注入的核心方法是使用預處理語句和參數(shù)化查詢,結合輸入驗證、輸出編碼、最小權限原則等措施。1. 使用預處理語句(如pdo或mysqli)將sql結構與數(shù)據(jù)分離,防止惡意數(shù)據(jù)被當作sql執(zhí)行;2. ...

centos exploit如何檢測與防御

要檢測centos系統(tǒng)是否受到exploit的侵害,可以采取以下幾種方法: 檢測方法 檢查系統(tǒng)日志:查看系統(tǒng)日志文件,如 /var/log/messages 和 /var/log/secure,以確定是否有異常活動或錯誤信息。 監(jiān)...

Debian系統(tǒng)中Compton的替代方案

在debian系統(tǒng)中,如果你正在尋找compton的替代方案,以下是一些推薦的選項: Compton的替代方案 使用其他輕量級窗口管理器或合成器:例如,Openbox、Fluxbox、i3、AwesomeWM等,這些窗口管理器...

如何通過JS日志發(fā)現(xiàn)系統(tǒng)漏洞

利用JavaScript日志定位系統(tǒng)漏洞是一項技術要求較高的工作,它需要對JavaScript腳本、Web程序的安全機制以及常見漏洞類別有著深刻的認識。以下是借助JavaScript日志尋找潛在系統(tǒng)漏洞的一些步驟...

Linux FetchLinux安全嗎

關于Linux FetchLinux的安全性,目前尚未發(fā)現(xiàn)具體的相關資料。不過,我可以為您提供一些有關Linux系統(tǒng)安全性的信息,以便您更好地了解Linux系統(tǒng)的安全性。 Linux系統(tǒng)的安全性特性 開放源代碼:L...