zoomeye線上的數據是覆蓋更新的模式,也就是說第2次掃描如果沒有掃描到數據就不會覆蓋更新數據,zoomeye上的數據會保留第1次掃描獲取到的banner數據,這個機制在這種惡意攻擊溯源里其實有著很好的場景契合點:惡意攻擊比如botnet、apt等攻擊使用的下載服務器被發現后一般都是直接停用拋棄,當然也有一些是被黑的目標,也是很暴力的直接下線!所以很多的攻擊現場很可能就被zoomeye線上緩存。

當然在ZoomEye歷史api里提供的數據,不管你覆蓋不覆蓋都可以查詢出每次掃描得到的banner數據,但是目前提供的ZoomEye歷史API只能通過IP去查詢,而不能通過關鍵詞匹配搜索,所以我們需要結合上面提到的ZoomEye線上緩存數據搜索定位配合使用。

案例一:Darkhotel APT

在前幾天其實我在“黑科技”知識星球里提到了,只是需要修復一個“bug”:這次Darkhotel使用的IE 0day應該是CVE-2019-1367 而不是CVE-2020-0674(感謝廋肉丁@奇安信),當然這個“bug”不影響本文的主題。

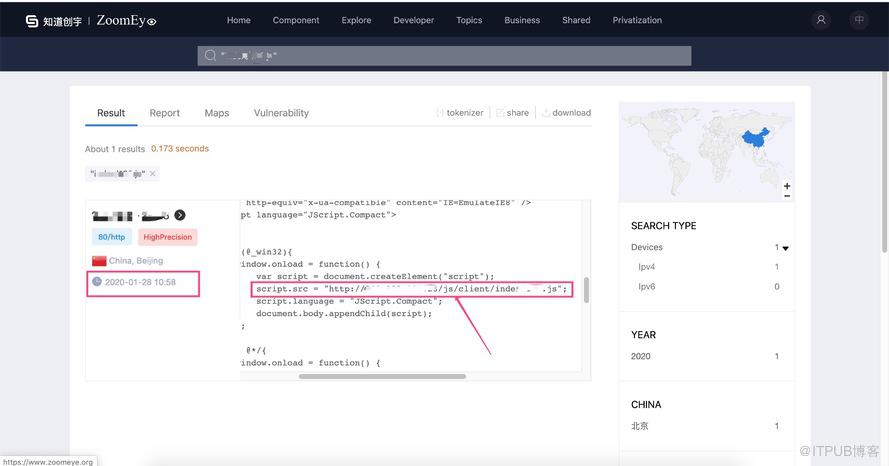

從上圖可以看出我們通過ZoomEye線上數據定位到了當時一個Darkhotel水坑攻擊現場IP,我們使用ZoomEye SDK查詢這個IP的歷史記錄:

╭─heige@404Team ~╰─$python Python 2.7.16 (default, Mar 15 2019, 21:13:51)[GCC 4.2.1 Compatible Apple LLVM 10.0.0 (clang-1000.11.45.5)] on darwinType "help", "copyright", "credits" or "license" for more information. import zoomeye zm = zoomeye.ZoomEye(username="xxxxx", password="xxxx") zm.login() u'eyJhbGciOiJIUzI1NiIsInR5cCI6IkpX...' data = zm.history_ip("202.x.x.x") 22

列舉ZoomEye歷史數據里收錄這個IP數據的時間節點及對應端口服務

... >>>for i in data['data']: ... print(i['timestamp'],i['portinfo']['port']) ... (u'2020-01-28T10:58:02', 80) (u'2020-01-05T18:33:17', 80) (u'2019-11-25T05:27:58', 80) (u'2019-11-02T16:10:40', 80) (u'2019-10-31T11:39:02', 80) (u'2019-10-06T05:24:44', 80) (u'2019-08-02T09:52:27', 80) (u'2019-07-27T19:22:11', 80) (u'2019-05-18T10:38:59', 8181) (u'2019-05-02T19:37:20', 8181) (u'2019-05-01T00:48:05', 8009) (u'2019-04-09T16:29:58', 8181) (u'2019-03-24T20:46:31', 8181) (u'2018-05-18T18:22:21', 137) (u'2018-02-22T20:50:01', 8181) (u'2017-03-13T03:11:39', 8181) (u'2017-03-12T16:43:54', 8181) (u'2017-02-25T09:56:28', 137) (u'2016-11-01T00:22:30', 137) (u'2015-12-30T22:53:17', 8181) (u'2015-03-13T20:17:45', 8080) (u'2015-03-13T19:33:15', 21)

我們再看看被植入IE 0day的進行水坑攻擊的時間節點及端口:

>>> for i in data['data']: ... if "164.js" in i['raw_data']: ... print(i['timestamp'],i['portinfo']['port']) ... (u'2020-01-28T10:58:02', 80) (u'2020-01-05T18:33:17', 80) (u'2019-11-25T05:27:58', 80) (u'2019-11-02T16:10:40', 80) (u'2019-10-31T11:39:02', 80) (u'2019-10-06T05:24:44', 80)

很顯然這個水坑攻擊的大致時間區間是從2019-10-06 05:24:44到2020-01-28 10:58:02,另外這個IP很顯然不是攻擊者購買的VPS之類,而是直接攻擊了某個特定的網站來作為“水坑”進行攻擊,可以確定的是這個IP網站早在2019-10-06之前就已經被入侵了!從這個水坑的網站性質可以基本推斷Darkhotel這次攻擊的主要目標就是訪問這個網站的用戶!

我們繼續列舉下在2019年這個IP開了哪些端口服務,從而幫助我們分析可能的入侵點:

>>> for i in data['data']: ... if "2019" in i['timestamp']: ... print(i['timestamp'],i['portinfo']['port'],i['portinfo']['service'],i['portinfo']['product']) ... (u'2019-11-25T05:27:58', 80, u'http', u'nginx') (u'2019-11-02T16:10:40', 80, u'http', u'nginx') (u'2019-10-31T11:39:02', 80, u'http', u'nginx') (u'2019-10-06T05:24:44', 80, u'http', u'nginx') (u'2019-08-02T09:52:27', 80, u'http', u'nginx') (u'2019-07-27T19:22:11', 80, u'http', u'nginx') (u'2019-05-18T10:38:59', 8181, u'http', u'Apache tomcat/Coyote JSP engine') (u'2019-05-02T19:37:20', 8181, u'http', u'Apache Tomcat/Coyote JSP engine') (u'2019-05-01T00:48:05', 8009, u'ajp13', u'Apache Jserv') (u'2019-04-09T16:29:58', 8181, u'http', u'Apache httpd') (u'2019-03-24T20:46:31', 8181, u'http', u'Apache Tomcat/Coyote JSP engine')

很典型的JSP運行環境,在2019年5月的時候開了8009端口,Tomcat后臺管理弱口令等問題一直都是滲透常用手段~~

順帶提一句,其實這次的攻擊還涉及了另外一個IP,因為這個IP相關端口banner因為更新被覆蓋了,所以直接通過ZoomEye線上搜索是搜索不到的,不過如果你知道這個IP也可以利用ZoomEye歷史數據API來查詢這個IP的歷史數據,這里就不詳細展開了。

案例二:毒云藤(APT-C-01)

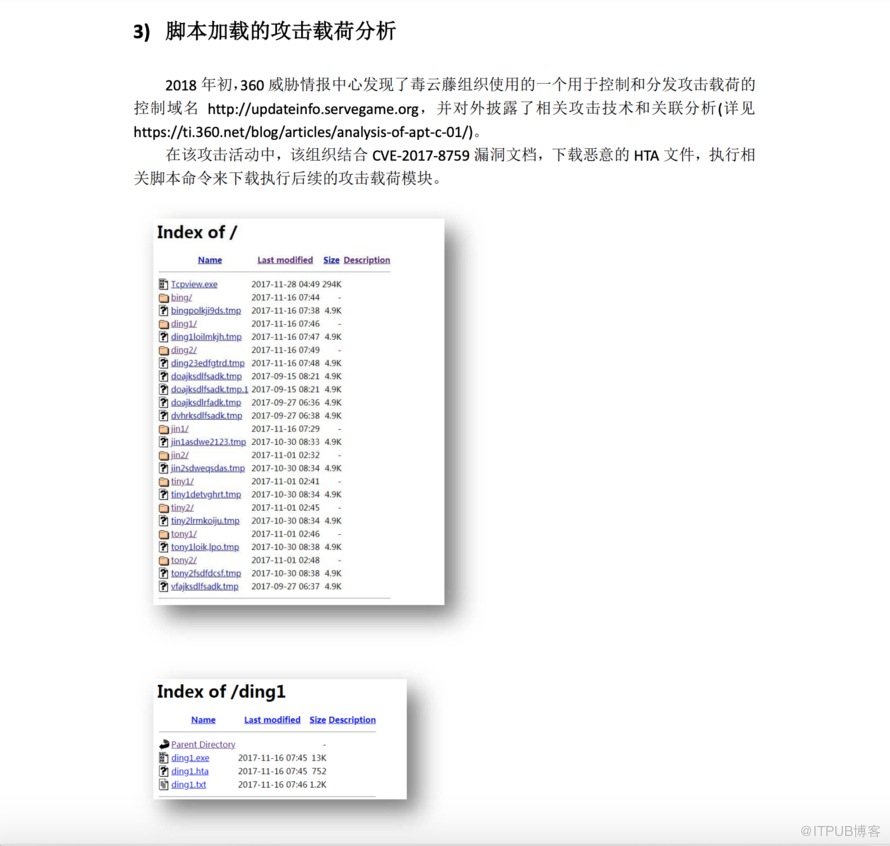

關于毒云藤(APT-C-01)的詳細報告可以參考 https://ti.qianxin.com/uploads/2018/09/20/6f8ad451646c9eda1f75c5d31f39f668.pdf我們直接把關注點放在

“毒云藤組織使用的一個用于控制和分發攻擊載荷的控制域名? http://updateinfo.servegame.org”

“然后從?

hxxp://updateinfo.servegame.org/tiny1detvghrt.tmp

下載 payload”

URL上,我們先嘗試找下這個域名對應的IP,顯然到現在這個時候還沒有多大收獲:

╭─heige@404Team ~╰─$ping updateinfo.servegame.orgping: cannot resolve updateinfo.servegame.org: Unknown host

在奇安信的報告里我們可以看到使用的下載服務器WEB服務目錄可以遍歷

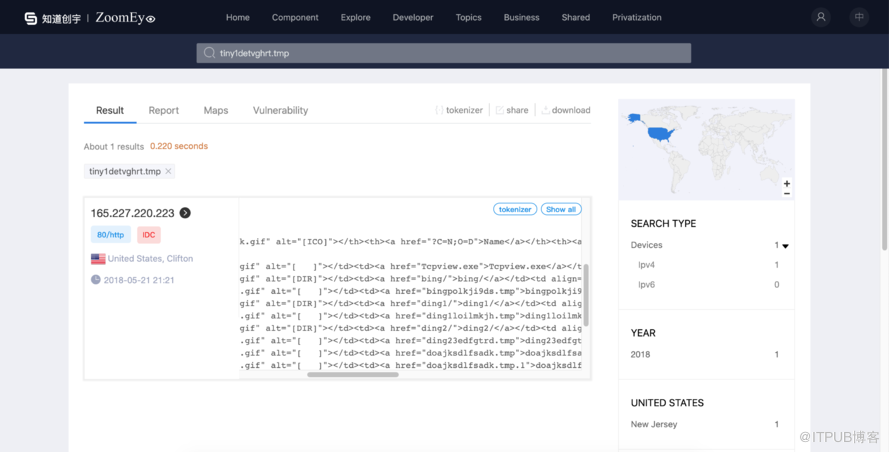

所以我們應該可以直接嘗試搜索那個文件名“tiny1detvghrt.tmp”,果然被我們找到了

這里我們可以基本確定了updateinfo.servegame.org對應的IP為165.227.220.223 那么我們開始老套路查詢歷史數據:

>>> data = zm.history_ip("165.227.220.223") >>> 9 >>> for i in data['data']: ... print(i['timestamp'],i['portinfo']['port']) ... (u'2019-06-18T19:02:22', 22) (u'2018-09-02T08:13:58', 22) (u'2018-07-31T05:58:44', 22) (u'2018-05-20T00:55:48', 80) (u'2018-05-16T20:42:35', 22) (u'2018-04-08T07:53:00', 80) (u'2018-02-22T19:04:29', 22) (u'2017-11-21T19:09:14', 80) (u'2017-10-04T05:17:38', 80)

繼續看看這個tiny1detvghrt.tmp部署的時間區間:

>>> for i in data['data']: ... if "tiny1detvghrt.tmp" in i['raw_data']: ... print(i['timestamp'],i['portinfo']['port']) ... (u'2018-05-20T00:55:48', 80) (u'2018-04-08T07:53:00', 80) (u'2017-11-21T19:09:14', 80)

最起碼可以確定從2017年11月底就已經開始部署攻擊了,那么在這個時間節點之前還有一個時間節點2017-10-04 05:17:38,我們看看他的banner數據:

>>> for i in data['data']: ... if "2017-10-04" in i['timestamp']: ... print(i['raw_data']) ... HTTP/1.1 200 OK Date: Tue, 03 Oct 2017 21:17:37 GMT Server: Apache Vary: Accept-Encoding Content-Length: 1757 Connection: close Content-Type: text/html;charset=UTF-8<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 3.2 Final//EN"><html> <head> <title>Index of /</title> </head> <body><h2>Index of /</h2> <table> <tr><th valign="top">< img src="/icons/blank.gif" alt="[ICO]"></th><th>< a href=" ">Name</ a></th><th>< a href="?C=M;O=A">Last modified</ a></th><th>< a href="?C=S;O=A">Size</ a></th><th>< a href="?C=D;O=A">Description</ a></th></tr> <tr><th colspan="5"><hr></th></tr><tr><td valign="top">< img src="/icons/unknown.gif" alt="[ ]"></td><td>< a href="doajksdlfsadk.tmp">doajksdlfsadk.tmp</ a></td><td align="right">2017-09-15 08:21 </td><td align="right">4.9K</td><td> </td></tr><tr><td valign="top">< img src="/icons/unknown.gif" alt="[ ]"></td><td>< a href="doajksdlfsadk.tmp.1">doajksdlfsadk.tmp.1</ a></td><td align="right">2017-09-15 08:21 </td><td align="right">4.9K</td><td> </td></tr><tr><td valign="top">< img src="/icons/unknown.gif" alt="[ ]"></td><td>< a href="doajksdlrfadk.tmp">doajksdlrfadk.tmp</ a></td><td align="right">2017-09-27 06:36 </td><td align="right">4.9K</td><td> </td></tr><tr><td valign="top">< img src="/icons/unknown.gif" alt="[ ]"></td><td>< a href="dvhrksdlfsadk.tmp">dvhrksdlfsadk.tmp</ a></td><td align="right">2017-09-27 06:38 </td><td align="right">4.9K</td><td> </td></tr><tr><td valign="top">< img src="/icons/unknown.gif" alt="[ ]"></td><td>< a href="vfajksdlfsadk.tmp">vfajksdlfsadk.tmp</ a></td><td align="right">2017-09-27 06:37 </td><td align="right">4.9K</td><td> </td></tr><tr><td valign="top">< img src="/icons/unknown.gif" alt="[ ]"></td><td>< a href="wget-log">wget-log</ a></td><td align="right">2017-09-20 07:24 </td><td align="right">572 </td><td> </td></tr> <tr><th colspan="5"><hr></th></tr></table></body></html>

從這個banner數據里可以得出結論,這個跟第一個案例里目標明確的入侵后植入水坑不一樣的是,這個應該是攻擊者自主可控的服務器,從doajksdlfsadk.tmp這些文件命名方式及文件大小(都為4.9k)基本可以推斷這個時間節點應該是攻擊者進行攻擊之前的實戰演練!所以這個IP服務器一開始就是為了APT攻擊做準備的,到被發現后就直接拋棄!