在debian系統中配置SFTP(ssh File Transfer Protocol)可能會遇到一些難點,主要包括以下幾個方面:

1. 權限設置

- 用戶目錄權限:確保SFTP用戶的家目錄及其子目錄的權限設置正確,通常需要設置為755或700,并且所有者應該是該SFTP用戶。

- SElinux/AppArmor:如果系統啟用了SELinux或AppArmor,可能需要額外的配置來允許SFTP訪問特定目錄。

2. SSH配置

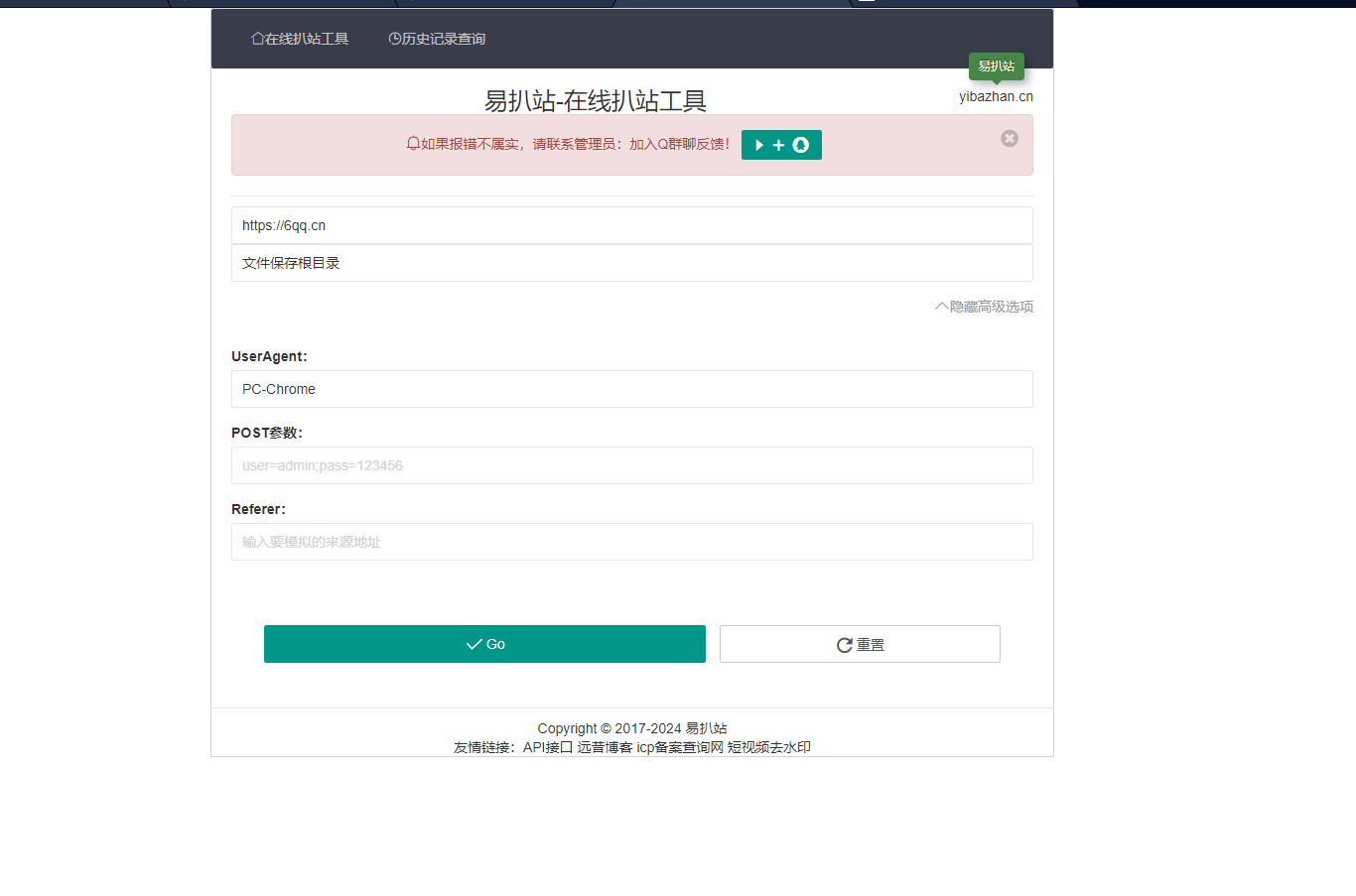

- 修改sshd_config:需要在/etc/ssh/sshd_config文件中進行配置,例如:

Subsystem sftp internal-sftp Match Group sftpusers ChrootDirectory %h ForceCommand internal-sftp AllowTcpForwarding no X11Forwarding no

- 重啟SSH服務:修改配置后,需要重啟SSH服務以使更改生效:

sudo systemctl restart sshd

3. 用戶組管理

- 創建SFTP用戶組:通常會創建一個專門的用戶組(如sftpusers),并將需要使用SFTP的用戶添加到該組中。

sudo groupadd sftpusers sudo usermod -aG sftpusers username

4. 防火墻設置

- 開放SFTP端口:確保防火墻允許SFTP使用的端口(默認是22)。

sudo ufw allow 22/tcp

5. 日志監控

- 查看SFTP日志:配置日志記錄以便監控SFTP活動,通常可以在/var/log/auth.log或/var/log/secure中找到相關信息。

6. 安全性考慮

- 使用密鑰認證:為了提高安全性,建議使用SSH密鑰而不是密碼進行認證。

- 限制用戶權限:通過chroot jail或其他方法限制SFTP用戶的訪問權限,防止他們訪問系統中的其他敏感文件和目錄。

7. 客戶端配置

- 確保客戶端支持SFTP:大多數現代FTP客戶端都支持SFTP,但仍需確認客戶端配置正確。

8. 調試問題

- 檢查錯誤信息:當遇到問題時,仔細檢查SSH和SFTP的錯誤信息,這些信息通常會提供解決問題的線索。

- 使用調試模式:在sshd_config中啟用調試模式(LogLevel DEBUG)可以幫助診斷問題,但要注意這會產生大量日志。

示例配置步驟

以下是一個簡單的SFTP配置示例:

-

創建SFTP用戶組:

sudo groupadd sftpusers

-

添加用戶到SFTP用戶組:

sudo usermod -aG sftpusers username

-

設置用戶家目錄權限:

sudo chown root:root /home/username sudo chmod 755 /home/username

-

配置sshd_config:

sudo nano /etc/ssh/sshd_config

添加或修改以下內容:

Subsystem sftp internal-sftp Match Group sftpusers ChrootDirectory %h ForceCommand internal-sftp AllowTcpForwarding no X11Forwarding no

-

重啟SSH服務:

sudo systemctl restart sshd

通過以上步驟,你應該能夠成功配置Debian系統上的SFTP服務。如果在配置過程中遇到問題,可以參考相關文檔或尋求社區幫助。

? 版權聲明

文章版權歸作者所有,未經允許請勿轉載。

THE END